Атака по слову (Word attack)

Эта атака пробует все возможные варианты данного слова, применяя больше мутаций, чем при атаке по словарю, с выбранной опцией «максимизировать эффективность» (maximize efficiency).

Атака по словарю - Настройки словаря (Dictionary attack - Dictionary options)

Нажмите «Добавить», чтобы добавить файлы словаря в список, «Удалить», чтобы удалить выбранные элементы, и «Вверх» / «Вниз», чтобы изменить порядок.

Вы можете установить "игнорировать пароль", если он короче 8 символов или длиннее 64 символов. Если этот параметр установлен, программа будет проверять только те слова из списка слов, длина которых составляет от 8 до 64 символов и которые соответствуют стандартам шифрования беспроводных сетей. Поскольку стандарт шифрования не допускает паролей, выходящих за пределы диапазона 8–64 символов, мы рекомендуем оставить этот параметр включенным.

Атака по словарю - Настройки мутаций (Dictionary attack - Password mutation options)

Выберите имя файла словаря из списка, а также задайте параметры, влияющие на скорость и эффективность атаки. Подробнее в Словарные мутации.

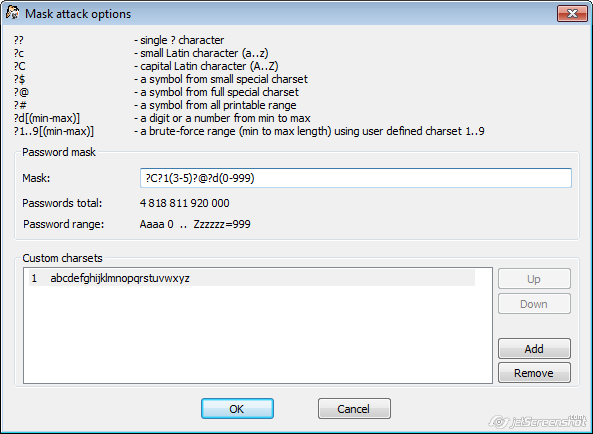

Атака по маске (Mask attack)

С помощью атаки по маске вы можете проверить пароли с известной / сложной структурой. В поле "Маска" вы можете выбрать маску, используя следующие параметры:

•?? - символ '?'

•?c - латинская буква нижнего регистра (от 'a' до 'z')

•?C - латинская буква верхнего регистра (от 'A' до 'Z')

•?$ - один из спец-символов (малый набор): !@#$%^&*()-_+= и пробел

•?@ - один из спец-символов (большой/полный набор): !\"#$%&'()*+,-./:;<=>?@[\]^_`{|}~ и пробел

•?# - любой печатный символ с кодом от 0x20 до 0x7F

•?d - одна цифра (от 0 до 9)

•?d(min-max) - число от минимального (min) до максимального (max).

•?1..9(min-max) - min..max символы из собственного набора

Чтобы использовать последний вариант, вы также должны создать собственный набор символов; у каждого набора есть свой номер.

Например, если ваш пароль сформирован следующим образом:

- одна заглавная буква

- от 3 до 5 строчных (нижнего регистра) букв

- спецсимвол (из большого набора)

- от одной до трех цифр

В этом случае маска будет следующей, предполагая, что собственный набор символов создан под номером 1 и содержит все строчные буквы:

?C?1(3-5)?@?d(0-999)

После того, как маска будет правильно задана, вы увидите общее количество паролей (общее количество паролей, попадающих под эту маску) и диапазон паролей (первый и последний пароли, которые будут проверены):

Комбинированная атака (Combination attack)

Эта атака позволяет проверять пароли, состоящие из двух слов, каждое из которых берется из словаря (списка слов). Выберите словари в полях «Словарь 1» и «Словарь 2»; вы можете использовать один и тот же файл или разные. Дополнительные возможности следующие:

•Проверка комбинаций верхнего и нижнего регистра

•Использование разделителей слов

•Использование дополнительных мутаций

При первом варианте программа будет делать первую букву каждого слова заглавной, т. е. всего будет проверено четыре комбинации. Второй вариант (Использование разделителей слов) позволяет установить разные символы (например, тире и подчеркивание), которые будут использоваться в качестве разделителей слов. Также, вы можете применить дополнительные мутации ко всем полученным паролям (будут использоваться параметры Мутации по словарю). Программа сразу даст оценку примерную общего количества паролей, но точное количество мутаций подсчитать не возможно.

Гибридная атака (Hybrid attack)

Эта атака похожа на атаку по словарю, описанную выше, но все мутации устанавливаются пользователем. Здесь вы можете выбрать один или несколько словарей (списков слов), а также несколько правил мутаций. Правила устанавливаются в файлах * .rul; вот те, которые поставляются с программой:

•all.rul - все правила (~82000)

•cases.rul - все возможные комбинации с регистрами (для слов длиной не более чем 15 символов)

•common.rul – самые простые мутации

•custom.rul – стандатрные правила для кастомной атаки

•dups.rul – правила поиска паролей на основе различных повторяющихся слов или символов

•dates.rul – мутации с датами

•keyboard.rul – правила поиска паролей на основе всех возможных комбинаций клавиш

•l33t.rul – l33t 'язык'

•numbers.rul – манипуляции с числами

•rockyou.rul – лучшие правила, основанные на утекших базах паролей

Фактическое содержимое файла * .rul начинается с раздела [Rules] (весь текст перед этим тегом игнорируется). Максимальная длина одного правила - 256 байт. Максимальная длина выходного слова, сгенерированного правилом, не должна превышать 256 символов. В одной строке может содержаться несколько правил (кроме «aN»); они обрабатываются слева направо. Допускается несколько правил на строку (кроме правила «aN»); весь текст перед строкой «[Правила]» считается комментарием. Максимальная длина строки и максимальная длина выходного слова ограничены 256 символами.

Синтаксис мутаций полностью совместим с программами Passcape и InsidePro и частично совместим с John the Ripper:

: Ничего не делает с изначальным словом

{ "Поворачивает" слово побуквенно налево: password -> asswordp

} "Поворачивает" слово побуквенно направо: password -> dpasswor

[ Удаляет первый символ: password -> assword

] Удаляет последний символ: password -> passwor

c Переводит в верхний регистр: password -> Password

C Переводит первый символ в нижний регистр, а остальные - в верхний: password -> pASSWORD

d Дублирует: password -> passwordpassword

f Отражает и дублирует: password -> passworddrowssap

l Переводит в нижний регистр

K Меняет местами последние два символа: password -> passwodr

q Дублирует все символы: password -> ppaasssswwoorrdd

r Отражает: password -> drowssap

t Меняет местами все регистры символов: PassWord -> pASSwORD

u Переводит в верхний регистр

V Гласные в приоритете: password -> PaSSWoRD

v Гласные не в приоритете: password -> pASSWoRD

'N Укоротить слово до N символов

<N Отклонить слово, если оно превышает N символов. 0<=N<=35 (0,1,2,3,4,5,6,7,8,9,A,B,C..Z)

>N Отклонить слово, если оно меньше N символов. 0<=N<=35 (0,1,2,3,4,5,6,7,8,9,A,B,C..Z)

+N Увеличить символ в позиции N на 1 значение ASCII-кода

-N Уменьшить символ в позиции N на 1 значение ASCII-кода

.N Заменить символ в позиции N на символ в позиции N + 1

,N Заменить символ в позиции N на символ в позиции N - 1

aN Проверьте все возможные варианты регистров для слова. N - максимальная длина слова, к которому применяется это правило. Это правило НЕ МОЖЕТ использоваться вместе с другими!

DN Удалить символ в позиции N

pN Скопировать слово N раз. N = 3 .. 9

TN Переключить регистр символа в позиции N. N = 0 .. 9 для позиции 0–9, N = A .. Z для позиции 10–35

yN Дублировать первые N символов

YN Дублировать последние N символов

zN Дублировать первый символ для слова N раз. N = 1 .. 9

ZN Дублировать последний символ для слова N раз. N = 1 .. 9

$X Добавить символ X в конец слова

^X Добавить символ X в начало слова

@X Удалить все символы X из слова

!X Отклонить все слова, которые содержат хотя бы один символ X

/X Отклонить все слова, которые не содержат символ X

(X Отклонить слово, если первый символ не X

)X Отклонить слово, если последний символ X

eX Извлечь подстроку, начинающуюся с позиции 0 и заканчивающуюся перед первым появлением символа X. Ничего не делать, если X не найден.

EX Извлечь подстроку, начинающуюся сразу после первого найденного символа X и до конца строки. Ничего не делать, если X не найден.

*MN Поменять местами символ в позиции M на символ в позиции N

%MX Отклонить слово, если оно не содержит хотя бы M экземпляров символа X

=NX Отклонить слово, если символ в позиции N не является X

iNX Вставить символ X на позицию N

oNX Заменить символ в позиции N символом X

sXY Заменить все символы X на символы Y

xNM Извлечь подстроку длиной до M символов, начиная с позиции N. M = 1 .. 9 для длины, равной 1 - 9, M = A .. Z, для длины, равной 10 - 35

SLN Побитовый сдвиг влево символа в позиции N

SRN Побитовый сдвиг вправо символа в позиции N

Собственная атака (Custom attack)

Можно использовать до 5 словарей с определенными мутациями для каждого словаря. Например, возьмем пароль, который может состоять из имени и фамилии с разделителем до 4 цифр. Чтобы разбить его, вам понадобятся три списка слов:

- Имена

- Все цифры от 0 до 9999

- Фамилии

Поскольку мы ничего не знаем о регистре символов, мы будем использовать файл правил с простыми мутациями следующим образом:

[Rules]

l

u

c

C

Затем применим его только к первому и третьему спискам слов.